V rámci komplexného zabezpečenia adekvátnej úrovne bezpečnosti je potrebné reflektovať na nové hrozby, overovať komplexitu a systematickosť implementovaných bezpečnostných opatrení ako aj detegovať úroveň odolnosti organizácie voči hrozbám a útokom, ktoré sú relevantné pre organizáciu.

IstroSec pre jednotlivé typy organizácií a podľa potreby zákazníka poskytuje nasledovné ofenzívne služby:

Prečo IstroSec ?

Experti IstroSec sú certifikovaní v oblasti ofenzívnej bezpečnosti a sú držiteľmi certifikátov ako napríklad OSCP, OSWP, CRTP, CRTE, GXPN, CEH a ďalšie s dlhodobými skúsenosťami v tejto oblasti. Experti IstroSec vykonávali ofenzívne služby v organizáciách FORTUNE 500, komerčných a nadnárodných organizáciách.

Posúdenie zraniteľností

V rámci ohodnotenia zraniteľností experti zo spoločnosti IstroSec vykonajú sken zraniteľností prostredníctvom automatizovaných nástrojov (komerčne dostupných a aj vlastne vyvinutých pre tento účel). Zraniteľnosti, ktoré nie je možné detegovať automatizovaným spôsobom (najmä zraniteľnosti business logiky, zraniteľnosti, ktoré je potrebné identifikovať na základe komplexného posúdenia okolitého prostredia a ďalšie) sú identifikované manuálne.

Po identifikácií zraniteľností dochádza k prevereniu, či sa nejedná o false-positive a zraniteľnosti sú posudzované v jednotlivosti aj vo vzťahu s ostatnými zraniteľnosťami.

Pri posúdení zraniteľností nedochádza k exploitácií zraniteľností.

IstroSec ponúka:

-

Externé posúdenie zraniteľností

-

Interné posúdenie zraniteľností

-

Posúdenie zraniteľností cloudu

-

Posúdenie zraniteľnosti aplikácie alebo aplikačného endpointu

Posúdenie zraniteľností by sa malo vykonávať podľa typu organizácie:

-

Kontinuálne (pre organizácie s vysokými požiadavkami na bezpečnosť)

-

1x mesačne (pre organizácie so zvýšenými požiadavkami na bezpečnosť)

-

1x za 6 mesiacov (pre organizácie so štandardnými požiadavkami na bezpečnosť)

-

1x ročne pre ostatné organizácie

Prečo IstroSec ?

Naši experti ovládajú potrebné nástroje a majú bohaté skúsenosti s ich interpretáciou. Neustále dopĺňané aktuálne znalosti o súčasných kybernetických hrozbách im umožňujú pripraviť pre klienta cielené a efektívne odporúčania na zlepšenie stavu kybernetickej bezpečnosti organizácie.

Program pre posúdenie zraniteľností

Pre niektoré organizácie vzhľadom na ich požiadavky na bezpečnosť a bezpečnostný profil je vhodné vybudovať vlastný program na ohodnocovanie zraniteľností.

Program sa skladá z nasledujúcich komponentov:

-

Analýza infraštruktúry a návrh programu na ohodnotenie zraniteľností

-

Implementácia technických prerekvizít na program ohodnotenia zraniteľností:

-

testovacie zariadenia (vulnerability scannery sieťové, aplikačné)

-

automatizácia vyhodnocovania

-

-

Návrh a implementácia procesov ohodnocovania zraniteľností

-

Vyškolenie špecialistov na vykonávanie ohodnocovania zraniteľností

-

Návrh a Implementácia procesov na rozvoj programu

Penetration Testing

Penetračné testovanie (etický hacking) je autorizovaný prienik do sietí, aplikácií alebo infraštruktúr zákazníka na posúdenie úrovne zabezpečenia týchto komponentov z pohľadu útočníka. Na rozdiel od posúdenia zraniteľností dochádza aj k exploitácií nájdených zraniteľností, vykonávanie post exploitácie (posúdenie a otestovanie možností, ktoré útočníkovi dá exploitácia nájdenej zraniteľnosti na systéme v sieti alebo infraštruktúre), lateral movement v rámci povoleného rozsahu a vyhľadávanie ďalších zraniteľností a opätovná exploitácia.

IstroSec ponúka:

-

Externý penetračný test

-

Webové aplikácie a aplikačné endpointy

-

Sieťový penetračný test

-

Sociálne inžinierstvo (phishing, spearphishing, smishing, vishing )

-

-

Interný penetračný test

-

Penetračný test aplikácie

-

Sieťový / infraštruktúrny penetračný test

-

Penetračný test Active Directory

-

-

Penetračný test cloudu

-

Penetračný test mobilnej aplikácie

-

Penetračný test bezdrôtových sietí

IstroSec ďalej ponúka:

-

Goal-oriented penetračné testy. Cieľom tohto typu engagementu nie je kompletná kompromitácia zariadení v scope ani nájdenie čo najväčšieho počtu zraniteľností, ale preverenie, či útočník je schopný vykonať nejakú konkrétnu aktivitu v systéme (napríklad prístúpiť k špecifickej databáze, modifikovať doménovú politiku, alebo vypnúť IoT zariadenie)

-

Scenario-based penetračné testy. Scenario-based penetračné testy majú za cieľ overiť efektivitu implementovaných opatrení voči špecifickým taktikám, technikám a procedúram útočnika (TTP)

Prečo IstroSec?

Experti IstroSec majú bohaté skúsenosti s vykonávaním penetračných testov internej infraštruktúry a najrôznejších aplikácií, vrátane cloudových. Ich kreativita sa pretavila aj do objavov viacerých nových zraniteľností a spôsobu ich exploitácie.

Red Teaming

Red team engagement využíva taktiky, techniky a procedúry (TTP) na simuláciu reálnych kybernetických hrozieb na základe bezpečnostného profilu organizácie. Cieľom red teamu je okrem overenia úrovne kybernetickej bezpečnosti organizácie pomôcť obrannému tímu organizácie detegovať kybernetický útok a reagovať naň.

Cieľom red teamu je zároveň simulovať realistický útok na organizáciu, ktorý je založený na relevantných hrozbách a TTP pre organizáciu. Pri tejto simulácií je cieľom taktiež preveriť bezpečnostné opatrenia, technológie, procesy, bezpečnostný tím organizácie a identifikovať možné nedostatky.

Red teaming sa obyčajne vykonáva bez znalosti bezpečnostného tímu organizácie s výnimkou vybraných zamestnancov.

Fázy red teamingu:

-

Vytvorenie profilu hrozieb pre cieľovú organizáciu

-

Pasívne a aktívne získavanie informácií o organizácií

-

Pasívny reconnaissance (vrátane OSINT a DarkWeb Search)

-

Aktívny reconnaissance

-

-

Naplánovanie útokov za účelom dosiahnutia vytýčených cieľov (napríklad prístup k špecifickým dátam, ovládnutie infraštruktúry, kompromitácia špecifického používateľa, spustenie kódu na zariadeniach organizácie a podobne) a definovaných obmedzení. Vektory prvotného útoku obyčajne zahŕňajú podmnožinu:

-

útoky na používateľa (sociálne inžinierstvo)

-

útoky na používateľské zariadenia

-

útoky na perimeter organizácie

-

útoky na vzdialené aktíva organizácie (najmä cloudové služby)

-

(optional) fyzická bezpečnosť

-

(optional) útoky typu supply chain

-

-

Vykonanie a dokumentácia útokov (úspešných aj neúspešných) a vykonanie krokov na dosiahnutie vytýčených cieľov. Súčasťou týchto krokov obyčajne býva:

-

eskalácia privilégií na zariadeniach a systémoch a ďalšia post exploitačné aktivity na zariadeniach alebo systémoch

-

Distribúcia nástrojov, špeciálne upraveného škodlivého kódu v rozsahu špecifikovaných cieľov

-

Laterálny pohyb medzi systémami

-

Ďalšie potrebné kroky v závislosti od špecifikovaných cieľov organizácie

-

-

Vytvorenie správy z red teamingu, ktorá obsahuje:

-

úspešné vektory útoku

-

identifikované zraniteľnosti v cieľovej organizácií

-

návrh opatrení

-

časový harmonogram vykonávaných aktivít

-

posúdenie efektivity implementovaných bezpečnostných opatrení.

-

Prečo IstroSec?

Okrem vysokej kvalifikovanosti pri vykonávaní samotných penetračných testov, experti IstroSec dôkladne študujú taktiky, techniky a postupy používané v praxi útočníkmi. Vďaka tejto kombinácii môže klient bezpečným spôsobom otestovať svoju odolnosť a pripravenosť na reálne útoky.

Purple Teaming

Metodika purple teamingu

Pre organizácie so zvýšenými požiadavkami na bezpečnosť, ako aj pre organizácie, ktoré sú dlhodobo cieľom pokročilých útokov je potrebné je potrebné kontinuálne implementovať bezpečnostné opatrenia a detekcie na aktuálne bezpečnostné hrozby.

Pri purple team engagemente sa IstroSec sústredí na ľudí, procesy a technológie. Na základe tohto prístupu IstroSec:

-

Vytvorí potrebné procesy/smernice a postupy pre purple teaming

-

Vyškolí interný bezpečnostný team

-

Navrhne a implementuje potrebné technológie

-

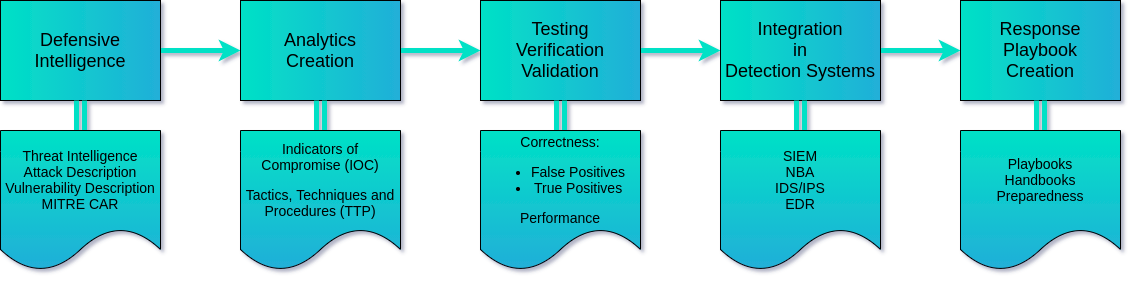

Identifikuje relevantné zdroje a implementuje analytiky na základe metodológie